资源名称:见招拆招黑客攻防完全手册 PDF

第1章 黑客的自身修养

1.1 为什么要学习黑客知识

1.1.1 黑客的由来、发展与现状

1.1.2 黑客攻击的目的

1.1.3 黑客攻击的过程与结果

1.1.4 怎样成为一名高手

1.1.5 黑客的精神与守则

1.2 应该怎样学习黑客知识

1.2.1 学习的态度

1.2.2 提问的艺术

1.3 黑客资源

1.3.1 google是个好玩意

1.3.2 与高手直接交流

1.3.3 黑客必备读物

第2章 必备的基础知识

2.1 必备的系统知识

2.1.1 网络常用的dos命令

2.1.2 windows文件系统

2.1.3 批处理文件

2.1.4 vbs、vbe文件

. 2.1.5 回收站与系统安全

2.1.6 注册表与系统安全

2.1.7 访问控制概述

2.2 必备的网络知识

2.2.1 常见的网络基本概念解析

2.2.2 tcp/ip协议基础

2.2.3 局域网基础知识

2.2.4 html基础知识

2.2.5 熟悉web服务器的搭建

2.3 必备的网络安全技术

2.3.1 网络安全概述

2.3.2 安全技术综述

2.3.3 病毒

2.4 必备的编程技术基础

2.4.1 编译语言相关

2.4.2 灵活的脚本

2.4.3 了解windows的内部机制

2.4.4 编程的几个基本技巧

第3章 安全测试环境建立

3.1 黑客的攻击手法

3.1.1 目标系统信息收集

3.1.2 弱点信息挖掘分析

3.1.3 目标使用权限获取

3.1.4 开辟后门

3.1.5 简单的黑客攻击防范方案

3.2 黑客攻击类型

3.2.1 入侵系统类攻击

3.2.2 欺骗类攻击

3.2.3 拒绝服务攻击

3.2.4 攻击防火墙

3.3 网络信息收集

3.3.1 信息搜集

3.3.2 网站注册信息搜集

3.3.3 结构探测

3.3.4 搜索引擎

3.4 建立安全测试环境

3.4.1 虚拟硬件基础知识

3.4.2 虚拟机工具的安装及配置

3.4.3 在虚拟机上架设:iis服务器

3.4.4 搭建asp测试网站环境

3.4.5 搭建php测试网站环境

第4章 黑客入侵计算机的必由之路

4.1 获取被攻击计算机的ip地址

4.2 扫描被攻击计算机系统的开放端口

4.2.1 端口的基本知识

4.2.2 windows系统常用的端口

4.2.3 windows常见的开放端口

4.2.4 端口扫描工具的应用

4.3 查找被攻击计算机的系统漏洞

4.3.1 系统漏洞的由来

4.3.2 常见的系统漏洞

4.3.3 扫描被攻击计算机的漏洞

4.4 选择合适的入侵软件

4.5 几个人侵计算机的案例

第5章 木马的植入及防范

第6章 im聊天软件的攻防

第7章 邮件的攻击及安全防范

第8章 账号与密码攻防

第9章 浏览器攻击及防范

第10章 系统泄密攻防

第11章 服务器攻击及防范

第12章 个人网络安全的初级维护

第13章 网络安全技术进阶

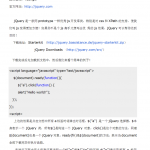

资源截图: